CyberHUB-AM-ը վերլուծել է ֆիշինգային էլեկտրոնային նամակ, որն ուղարկվել է «MDI Armenia»-ի և «CyberHUB»-ի անունից։ Որպես խայծ օգտագործվել է Մարդկային ռեսուրսների (HR) քաղաքականությանը վերաբերող պրոֆեսիոնալ տեսք ունեցող տեքստ՝ նպատակ ունենալով դրդել ստացողին սկանավորել QR կոդը և այցելել կեղծ կայք՝ անձնական տվյալների (credentials) գողության համար։

Այս դեպքն ուշագրավ է նրանով, որ հարձակվողները չեն հիմնվել պարզունակ կեղծիքի վրա: Դրա փոխարեն նրանք օգտագործել են էլփոստի առաքման ճիշտ կոնֆիգուրացված համակարգ, որն անցել է SPF, DKIM և DMARC ստուգումները։ Սա նամակն ավելի վստահելի է դարձնում էլփոստի համակարգերի համար և մեծացնում է «Inbox» թղթապանակում հայտնվելու հավանականությունը: Խայծն այնուհետև նամակի տեքստից տեղափոխվել է կցված PDF ֆայլի մեջ, որտեղ զոհին հրահանգվել է սկանավորել QR կոդը՝ «HR քաղաքականության թարմացված փաստաթղթին» ծանոթանալու համար:

Սա հիշեցում է, որ ոչ բոլոր վտանգավոր ֆիշինգային նամակներն ունեն ակնհայտ կեղծ կամ անփույթ տեսք: Որոշ նամակներ այժմ ուղարկվում են լեգիտիմ ամպային ենթակառուցվածքների միջոցով, ունեն կոկիկ ձևավորում և թաքցնում են իրական վնասակար գործողությունը մեկ քայլ ավելի խորը՝ կցված ֆայլում, QR կոդում կամ մուտքի կեղծ էջում:

Խայծը. Մարդկային ռեսուրսների կեղծ հաղորդակցություն

Նամակը ստացվել է հետևյալ վերնագրով (Subject).

«Message From Mdi armenia’s HR_Portal April 02, 2026 97101»

Ուղարկողի անունը նշված է եղել որպես «Mdi armenia», սակայն իրական էլփոստի հասցեն օգտագործել է indianexpressonline[.]org տիրույթը (domain): Այս անհամապատասխանությունը հիմնական նախազգուշացնող նշանն է: Հարձակվողները փորձել են օգտագործել հայաստանյան հայտնի քաղաքացիական հասարակության կազմակերպության նկատմամբ վստահությունը՝ միաժամանակ նամակն ուղարկելով անհամապատասխան տիրույթից:

Կցված PDF ֆայլը անհատականացված է եղել թիրախի էլփոստի հասցեով և ներկայացվել է որպես HR քաղաքականության թարմացված փաստաթուղթ, որը պահանջում է վերանայում և թվային հաստատում: Տեքստը ստեղծել է հրատապության զգացում՝ հղում անելով քաղաքականության թարմացումներին, աշխատավարձերի ու բոնուսների մասին տեղեկատվությանը և գործողության կարճ ժամկետին:

Հետաքրքիր փաստ. Հարձակվողները նամակն ուղարկել են «MDI Armenia»-ի կեղծ HR բաժնից «CyberHUB»-ի համահիմնադիրներից մեկի անձնական էլփոստին: Սա նշանակում է, որ հարձակվողները հետազոտություն են անցկացրել և պարզել, որ «MDI Armenia»-ն և «CyberHUB»-ը փոխկապակցված կազմակերպություններ են, և ներքին հոսքերը կարող են միախառնվել։

Խաբեության մարտավարությունը

1. Պրոֆեսիոնալ կերպով կոնֆիգուրացված էլփոստի առաքում

Նամակի տեխնիկական տվյալները (headers) ցույց են տալիս, որ հաղորդագրությունն ուղարկվել է Amazon SES ենթակառուցվածքի միջոցով և անցել է SPF, DKIM և DMARC ստուգումները: Սա կարևոր է․ էլփոստի նույնականացման ստուգումն անցնելը չի նշանակում, որ հաղորդագրությունն անվտանգ է: Դա միայն նշանակում է, որ ուղարկողը վերահսկել է տվյալ տիրույթի կամ ծառայության ուղարկման կարգավորումները: Սա հենց այն կարգավորումն է, որն օգտագործում են հարձակվողները, երբ ցանկանում են, որ ֆիշինգային նամակները շրջանցեն հիմնական զտիչները և հայտնվեն անմիջապես ստացողի մոտ:

2. Ինքնության անհամապատասխանություն

Չնայած ուղարկողը ներկայացել է որպես «MDI Armenia», նամակը չի եկել կազմակերպության իրական հանրային տիրույթից: «MDI Armenia»-ի պաշտոնական կայքը գտնվում է mdi.am հասցեում, մինչդեռ ֆիշինգային նամակն օգտագործել է indianexpressonline[.]org: Այս տարբերությունն արդեն իսկ բավարար էր փոխգործակցությունը դադարեցնելու համար: Հնարավոր է՝ հարձակվողներն օգտագործել են կոտրված էլփոստ: indianexpressonline[.]org-ը տիրույթ է, որը գրանցվել է 2018-ին և վերահասցեագրվում է դեպի օրինական լրատվամիջոցի կայք՝ indianexpress.com:

3. Նվազագույն տեքստ նամակում, հիմնական խայծը՝ կցված ֆայլում

Նամակի բովանդակությունը հիմնականում դատարկ էր: Այն պարունակում էր ընդհանուր «Մուտքի ստուգման» (Sign-in verification) հաղորդագրություն՝ կոտրված կամ դատարկ տարրերով, մինչդեռ հիմնական գործողությունը տեղափոխվել էր կցված PDF-ի մեջ: Սա խուսափելու տարածված մարտավարություն է. նամակի տեքստը դատարկ թողնելով և սոցիալական ինժեներիան կցված ֆայլ տեղափոխելով՝ հարձակվողները նվազեցնում են էլփոստի սկաներների և շտապող օգտատերերի համար տեսանելի վնասակար նշանների քանակը:

Տեխնիկական վերլուծություն․ Ինչպես է այն աշխատում

Կցված PDF-ը հրահանգում էր ստացողին սկանավորել QR կոդը՝ «HR քաղաքականության թարմացված փաստաթղթին» հասանելիություն ստանալու համար: CyberHUB-AM-ն արտահանել և վերծանել է այդ QR կոդը: Այն հղվում էր դեպի՝ hxxps://surfscale[.]surf/#<զոհի_էլփոստը>

-

surfscale[.]surf տիրույթը գրանցվել է հարձակումից մեկ օր առաջ:

-

Վերջնական հղումը ներառում էր նաև հետագծման և սեսիայի բազմաթիվ պարամետրեր, այդ թվում՝ սեսիայի թոքեն, ժամանակային նշում (timestamp) և զոհի կոնկրետ էլփոստի հատվածը: Էլփոստի առկայությունը հղման մեջ հուշում է, որ ֆիշինգային էջը անհատականացված է եղել ստացողի համար:

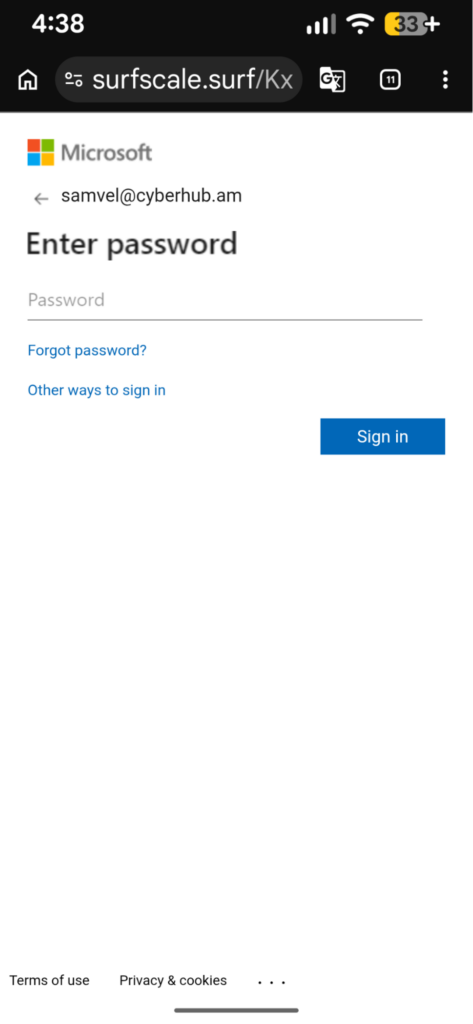

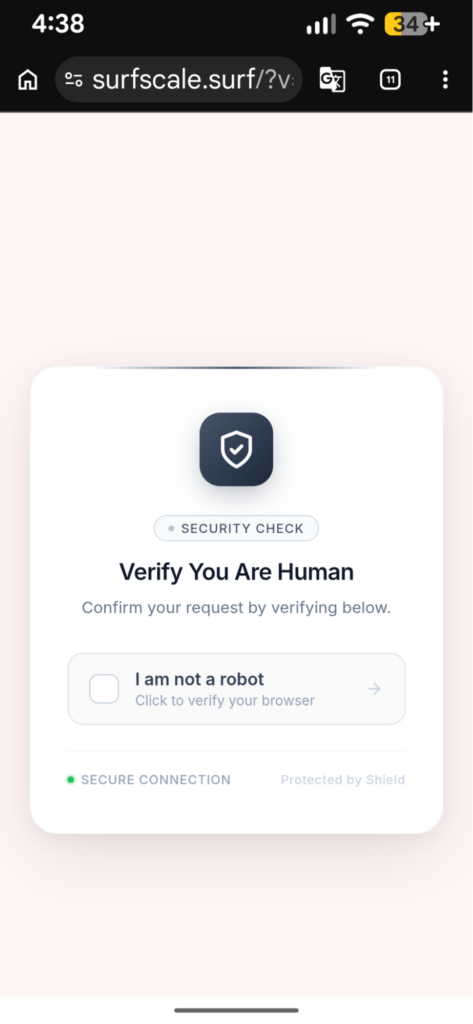

Էկրանի նկարները ցույց են տալիս, թե ինչպես է ֆիշինգային կայքը փորձում գողանալ թիրախների էլփոստի տվյալները՝ նմանակելով Microsoft-ի մուտքի էջը:

|

|

Սա բնորոշ է ժամանակակից ֆիշինգային գործիքակազմերին (phishing kits): Էջը կարող է օգտագործել զոհի էլփոստը՝ մուտքի ձևը նախապես լրացնելու, էջն ավելի համոզիչ դարձնելու և հետևելու համար, թե որ թիրախն է բացել հղումը:

Ինչու է սա կարևոր

Այս դեպքն արտացոլում է ֆիշինգի մի քանի արդի միտումներ.

-

Վավերացված ֆիշինգ. հարձակվողները պարզունակ կեղծիքների փոխարեն օգտագործում են իրական ամպային փոստային ծառայություններ:

-

Կցված ֆայլի միջոցով խաբեություն. հիմնական խայծը տեղափոխվում է PDF, այլ ոչ թե նամակի տեքստ:

-

QR-կոդ ֆիշինգ. ստացողներին դրդում են սկանավորել, այլ ոչ թե սեղմել հղմանը:

-

Զոհի անհատականացում. վերջնակետը հարմարեցված է թիրախի էլփոստին կամ ինքնությանը:

Այս մեթոդները ֆիշինգային փորձերն ավելի հավաստի են դարձնում և դժվարացնում են դրանց հայտնաբերումը:

Ինչպես պաշտպանվել

Նմանատիպ հարձակումներից զերծ մնալու համար խորհուրդ ենք տալիս.

-

Ուշադիր ստուգեք ուղարկողի իրական տիրույթը. Մի վստահեք միայն երևացող անվանը: Եթե նամակը պնդում է, թե գալիս է ձեզ ծանոթ կազմակերպությունից, ստուգեք՝ արդյոք տիրույթը պատկանում է նրանց:

-

Մի վստահեք նամակին միայն այն պատճառով, որ այն անցել է SPF, DKIM կամ DMARC ստուգումները. Այս ստուգումները կարող են անցնել նաև հարձակվողի կողմից վերահսկվող ենթակառուցվածքներում:

-

Զգույշ եղեք չսպասված փաստաթղթերում առկա QR կոդերից. QR կոդ սկանավորելը նույնն է, ինչ հղման վրա սեղմելը:

-

Զգուշացեք անհատականացված ֆիշինգային էջերից. Եթե էջն արդեն գիտի ձեր էլփոստի հասցեն, դա օրինականության ապացույց չէ:

-

Վավերացրեք այլ կապուղով. Եթե ստանում եք անսպասելի HR կամ իրավաբանական փաստաթուղթ, հաստատեք դա Signal-ով, հեռախոսով կամ կազմակերպության պաշտոնական էլփոստով:

-

Օգտագործեք ուժեղ բազմագործոն վավերացում (MFA). Authenticator հավելվածները կամ ֆիզիկական անվտանգության բանալիները (security keys) ավելի լավ պաշտպանություն են ապահովում, քան SMS-ը:

-

Արագ զեկուցեք կասկածելի նամակների մասին. Դա օգնում է պարզել, թե արդյոք այլոք ևս թիրախավորվել են:

Հարձակման ցուցիչներ (IoC)

-

Ուղարկողի հասցե: donotreply[@]indianexpressonline[.]org

-

Ուղարկողի անուն: Mdi armenia

-

Վերնագիր: Message From Mdi armenia’s HR_Portal April 02, 2026 97101

-

Աղբյուրի IP: 76.223.181[.]83

-

Ֆիշինգային տիրույթ: surfscale[.]surf

-

Կցված ֆայլի անուն: Mdi armenia_HR POLICY_<զոհի_էլփոստը>_97101.pdf

Այս միջադեպը ցույց է տալիս, թե ինչպես է զարգանում ֆիշինգը՝ դառնալով ավելի թիրախային և պրոֆեսիոնալ: Եթե ստացել եք նմանատիպ նամակ, կապվեք CyberHUB-AM-ի հետ և պահպանեք բնօրինակ հաղորդագրությունն ու կցված ֆայլերը: