Ստորև 2024 թվականի հունիսի 14-ին Հայաստանի կառավարության և իրավապահ մարմինների կայքերի դեմ իրականացված DDoS հարձակումների վերլուծությունն է։

Կիբեռհարձակումների պատասխանատվությունը ստանձնել է «Ռուսաստանի ժողովրդական կիբեռ բանակ» (Народная CyberАрмия) հաքտիվիստական խումբը: Հարձակումը շարունակվել է հաջորդ օրը՝ հունիսի 15-ին, երբ թիրախավորվել է Ուկրաինայում Հայաստանի դեսպանատան կայքը։

Ի՞նչ կիբեռհարձակումներ են իրականացվել

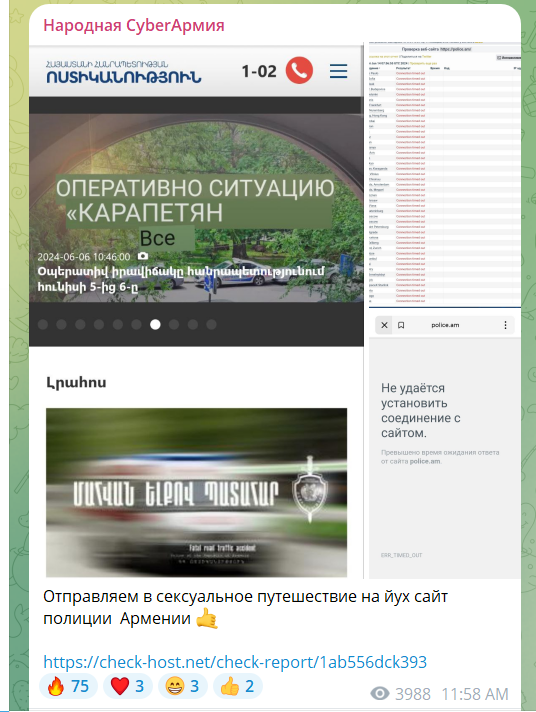

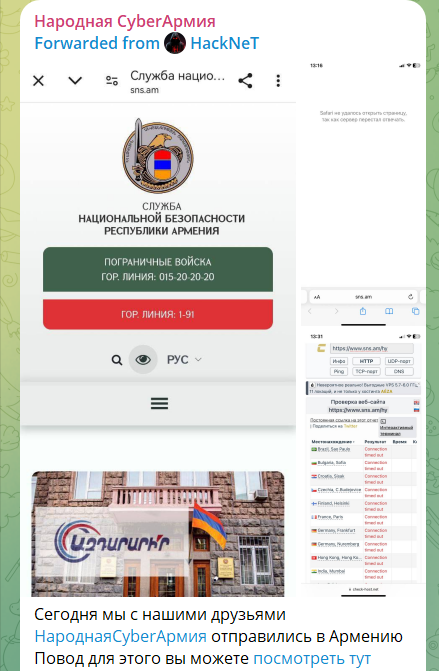

2024 թվականի հունիսի 14-ին «Ռուսաստանի ժողովրդական կիբեռ բանակը» ստանձնեց Հայաստանի կառավարական և իրավապահ մարմինների կայքերի նկատմամբ մի շարք կիբեռհարձակումների պատասխանատվությունը․ թիրախավորվել էին Հայաստանի վարչապետի ու նախագահի, Ազգային անվտանգության ծառայության, ոստիկանության կայքերը։ Հաջորդ օրը՝ հունիսի 15-ին, թիրախավորվեց նաև Ուկրաինայում Հայաստանի դեսպանատան կայքը։

|

|

«Ռուսաստանի ժողովրդական կիբեռ բանակը» հայտարարեց, թե հարձակումները պատճառը Հայաստանի ղեկավարության քաղաքականությունն է Ռուստաստանի նկատմամբ՝ երկկողմ կապերի թուլացում և Արևմուտքի հետ աճող համագործակցություն։ Որպես պատճառ նաև նշվել էր Ուկրաինայում Հայաստանի դեսպանի այցը Բուչա քաղաք։

Ուշագրավ է, որ ռուսաստանցի հաքերներն իրենց աջակցությունն են հայտնել Բագրատ արքեպիսկոպոս Գալստանյանի գլխավորած ընդդիմադիր շարժմանը և վարչապետ Նիկոլ Փաշինյանի դեմ Հայաստանում անցկացվող բողոքի ակցիաներին՝ նշելով, թե իրենց այդ մասին իբր խնդրել են Կրասնոդարի հայ համայնքից։

|

|

Ովքե՞ր են «Ռուսաստանի ժողովրդական կիբեռ բանակում»

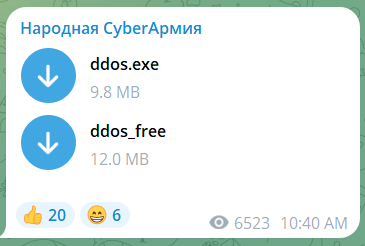

«Ռուսաստանի ժողովրդական կիբեռ բանակը» ռուսաստանյան հաքերային ակտիվիստական խումբ է, որը հայտնի է համակարգված կիբեռհարձակումներով, մասնավորապես՝ կայքերի հասանելիությունը արգելափակող DDoS հարձակումներով: Այս խումբը հիմնականում գործում է Telegram-ի ալիքների միջոցով, որտեղ նրանք հրավիրում են գրոհների «համահեղինակների», տրամադրում անհրաժեշտ գործիքներ և համակարգում են հարձակումները: Խումբը մանրամասն հրահանգավորում է անդամներին, թե ինչպես պետք է ներբեռնել, տեղադրել և կարգավորել DDoS հարձակման ծրագրակազմը:

Նման գործելաոճը ապահովում է հարձակումների անանունություն ու ապակենտրոնացվածություն: Խմբի մասին ավելի մանրամասն տեղեկությունների համար այցելեք Radware Cyberpedia էջը:

Կիրառված գործիքների վերլուծություն

Հաքտիվիստների խմբի կողմից տարածված և, ըստ երևույթին, այս հարձակումներում օգտագործվող գործիքի նախնական ուսումնասիրությունը ցույց է տալիս, որ գրված են Python-ով և նախատեսված թիրախային սերվերը կամ ցանցը անցանկալի հարցումներով գերբեռնելու համար։ Այն ներառում է ինչպես 4-րդ, այնպես էլ 7-րդ շերտերի հարձակումներ իրականացնելու տարբեր մեթոդներ:

4-րդ շերտի հարձակումները՝ TCP, UDP և SYN հարցումները, թիրախավորում են ինտերնետի տրանսպորտային շերտը՝ նպատակ ունենալով սպառել սերվերի ռեսուրսները: Մյուս կողմից, 7-րդ շերտի հարձակումները թիրախավորում են ծրագրային շերտը այնպիսի մեթոդներով, ինչպիսիք են GET և POST հարցումները՝ վեբ սերվերը ծանրաբեռնելու համար:

«Ռուսաստանի ժողովրդական կիբեռ բանակի» կողմից ներկայում տարածվում է DDoS հարձակում իրականացնելու երկու ծրագիր։

ա) Windows ծրագիր (ddos.exe)

- VirusTotal հարթակում մի շարք հակավիրուսային համակարգեր այն ճանաչում են որպես վնասաբեր ծրագիր — https://www.irustotal.com/ 255b671e3fe9cb93ffb4821270074a85fca966c3f

բ) Linux–ի ծրագիր (ddos_free)

- VirusTotal–ում կրկին մի շարք համակարգեր ճանաչում են որպես վնասաբեր և DDoS հարձակման գործիք — https://www.virustotal.com/gui/file/bbbd97e1c525f811fbd16e2a48989cfa3e3164aa3b21824108dd3f8f5394bd76

Եզրակացություն

Հայաստանի կառավարության կայքերի վրա այս կիբեռհարձակումները հայ–ռուսական հարաբերությունների վատթարացման հերթական ցուցիչն են։ Այս միջադեպը մեկ անգամ ևս ի ցույց է դնում, թե կիբեռգործողություններն ինչպես են օգտագործվում արտաքին քաղաքական խնդիրներ լուծելու և ճնշումներ գործադրելու համար:

Ռուսաստանյան հաքտիվիստները առաջին անքամ չէ, որ թիրախավորում են Հայաստանը։ Օրինակ՝ 2024 թվականի հունվարին Anonymous Ռուսաստանը DDoS հարձակումներ իրականացրեց Հայաստանի կառավարության կայքերի, բանկերի և հեռահաղորդակցության ընկերությունների նկատմամբ: Այնուհետև, 2024 թվականի մարտին «Անանուն Սուդանը» (կապված է Ռուսաստանի հետ) հայտնեց, թե գրոհել է հայաստանյան բջջային օպերատոր Team Telecom-ը:

Ներկայացվածից զատ, նախորդ տարիներին Հայաստանը հաճախ թիրախավորվում է ռուսաստանյան պետական հովանավորությունը վայելող հաքերային խմբերի (APT) կողմից։ Մասնավորապես, APT 28 (Fancy Bear) խումբը ավելի քան մեկ տասնամյակ է կիբեռլրտեսություն և հարձակումներ է իրականացնում Հայաստանի ռազմական ու դիվանագիտական կառույցների նկատմամբ։